"WireGuard - это чрезвычайно простой, но быстрый VPN, в котором используются самые современные алгоритмы шифрования. Он нацелен на то, чтобы быть быстрее, проще, функциональнее и производительнее, чем IPsec и OpenVPN." ©

В том и суть, чтобы уйти от OpenVPN к более производительному/скоростному туннелю, при использовании которого даже роутер cо всеми "подгулявшими" LAN-портами способен обеспечивать высокую производительность.

Основные настройки по созданию ключей и установке пакетов под требуемое устройство легко доступны в сети. Далее же речь пойдет о настройках интерфейса.

Главным условием являлось получение полного доступ к любому устройству из разных подсетей, а не только VPN ради VPN.

Согласно описания настроек OpenWrtв качестве сервера, необходимо интерфейс WireGuard добавить в зону фаервола LAN. При этом будет доступ из каждой подсети только к подсетям сервера и обратно (172.10.0.0/24 < = > 172.10.3.0/24 и т.д.). Обмена между подсетям клиентов VPN не будет (172.10.3.0/24 < ≠ > 172.10.2.0/24). Поэтому ключивыми моментами настройки являются:

1) необходимость интерфейсу WireGuard присваивать свою зону фаервола, настраивать форвардинг и добавлять правило для трафика;

2) keenetic'е не забыть:

а) включить автоматическую трансляцию адресов для WireGuard

"ip nat wg0"

б) добавить правило межсетевого экрана;

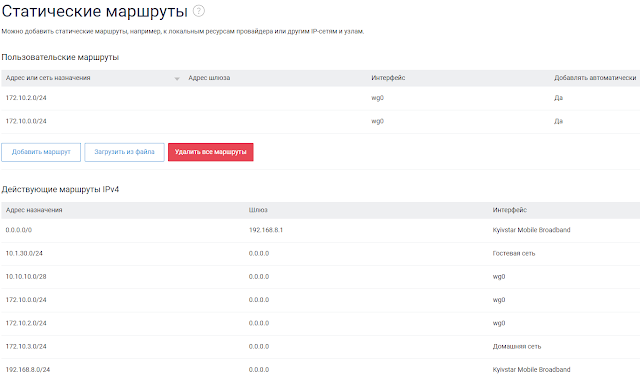

По умолчанию весь трафик перенаправляется через туннель из-за особенностей работы мобильного оператора (проблема с маршрутами). Вся ирония заключается в том, что провайдер проводного и беспроводного доступа к сети один и тот же.

3) на клиенте под OpenWrt добавить интерфейс WireGuard'а в зону LAN. Этого достаточно. В моем случае для данного клиента важен доступ между сегментами, а весь трафик по умолчанию должен ходить мимо туннеля.

При таких дополнительных настройках связь гарантированна между всеми VPN-клиентами.